Proxmark3-hackerspejsowanie-breloka

Proxmark3-hackerspejsowanie-breloka

Ahoj!

Aby zhackerspejsować swój brelok dwusystemowy będziesz potrzebować:

- Breloka dwusystemowego

- Twojego breloka do hackerspace

- Karty do drzwi budynku

- Proxmark3 (dla tego poradnika - flipper zero też w to powinien potrafić)

- Komputer z zainstalowanym oprogramowaniem (ProxSpace)

Jak to zrobić?

- Uruchom komputer, podłącz proxmark3 za pomocą USB do komputera

- W polu wyszukiwania wpisz cmd - powinno otworzyć się czarne okienko terminala

- Za pomocą polecenia cd przejdź do folderu z ProxSpace. (HINT: cd .. przechodzi folder wyżej, cd [folder] przechodzi do folderu "folder")

- Wpisz runme64.bat

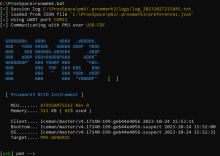

- Jeśli wszystko poszło dobrze to zobaczysz taki ekran (mniej-więcej):

- Połóż na cewce LF (okrągła, u góry, przy kablu USB) swój oryginalny brelok do hackerspace

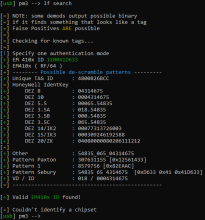

- Wpisz lf search, urządzenie powinno znaleźć brelok i wyświetlić jego ID na zielono (u mnie 120041D633 - spokojnie, nie wjedziecie na to ID nigdzie - to brelok testowy). Zaznacz ten numer w terminalu i skopiuj do notatnika.

- Zdejmij oryginalny brelok, teraz na cewce HF (u dołu, pod symbolem karty) swoją nową kartę do drzwi do budynku.

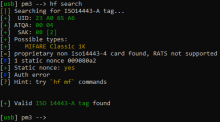

- Wpisz hf search, urządzenie powinno znaleźć kartę i wyświetlić jej ID i inne parametry na zielono (u mnie UID: 23A065A6 ATQA: 0004 SAK: 08). Skopiuj do notatnika (usuwając spacje) parametry UID, ATQA i SAK

- Ok, teraz masz już wszystkie dane - nie udostępniaj ich nikomu, nie zapisuj ich na dysku komputera - na podstawie tych danych można skopiować wejściówkę do HS-u! Przecież zaraz właśnie to zrobisz!

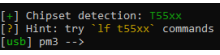

- Połóż na cewce LF nowy brelok, wpisz lf search. Pośród komunikatów na ekranie powinna wyświetlić się informacja o wykryciu tagu typu T55xx (jeśli nie ma tej informacji to Twój brelok nie jest prawdopodobnie zapisywalny lub jest uszkodzony):

- Aby sformatować brelok (uwaga - informacja dotyczy czarnego breloka - dla innych urządzeń - patrz informacje na końcu strony) wpisz lf t55xx wipe -p 19920427

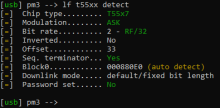

- Sprawdzamy czy operacja się powiodła: lf t55xx detect, rezultat powinien być podobny do następującego (jeśli coś jest nie tak to zobacz informacje na końcu strony):

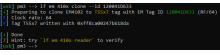

- Aby zaprogramować ID z breloka do HS-u wpisujemy teraz lf em 410x clone --id [id starego breloka]:

- Sprawdzamy czy się zapisało, za pomocą znanego już polecenia lf search - ID powinno być takie samo jak w breloku - możemy to sprawdzić tym poleceniem przykładając raz nasz nowy brelok a raz stary i weryfikując czy ID jest identyczne - powinno ;)

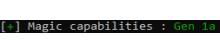

- Przekładamy brelok na cewkę HF i sprawdzamy komunikację za pomocą hf search. Wśród informacji powinniśmy zobaczyć coś takiego (Numerek i literka mogą być wyższe, ale jeśli nie ma takiej informacji - nasza karta nie jest zapisywalna):

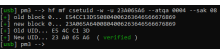

- Aby zapisać dane wejściowe do budynku (z nowej karty) wpisujemy: hf mf csetuid -w -u [UID karty] --atqa [ATQA karty] --sak [SAK karty] (pamiętaj, aby w UID oraz ATQA nie było spacji):

- Sprawdzamy za pomocą komendy hf search czy zapis się powiódł - czy dane są takie same jak karty wejściowej.

- Viola! Właśnie dokonało się hackerspejsowanie breloka! Na koniec sprawdź czy wszystko działa z prawdziwymi zamkami, w razie czego zachowaj oryginalne kartę i brelok. Możesz czuć się teraz jak prawdziwy haker - używający terminala i kradnący (co prawda swoje własne...) dane dostępowe do tajemniczego laboratorium.

Informacje o tagach T55xx (te na dole strony)

Tagi T55xx (T5577 najczęściej) to "magiczne" tagi potrafiące udawać wiele różnych systemów RFID niskich częstotliwości (okolice 125kHz).

Tagi fabrycznie mogą być dostarczone niezaprogramowane, zaprogramowane jakimś ID, a czasem (jak te, które kupiłem) zaprogramowane i zabezpieczone hasłem. Na szczęście najczęściej to hasło jest jednym z "haseł fabrycznych" i bardzo prosto pokonać ten problem. Wystarczy wykonać polecenie lf t55xx chk i po krótszym lub dłuższym czasie mamy nasze hasło:

Właśnie to hasło podajemy jako parametr instrukcji lf t55xx wipe -p [Hasło].

Jeśli zaś tag T55xx nie jest zabezpieczony hasłem, lub jest pusty - można wtedy pominąć krok 12 instrukcji.

Referenced Files

| F592477: image.png | |

| Oct 28 2023, 12:51 AM |

| F592485: image.png | |

| Oct 28 2023, 12:51 AM |

| F592487: image.png | |

| Oct 28 2023, 12:51 AM |

| F592482: image.png | |

| Oct 28 2023, 12:51 AM |

| F592492: image.png | |

| Oct 28 2023, 12:51 AM |

| F592457: image.png | |

| Oct 28 2023, 12:51 AM |

| F592470: image.png | |

| Oct 28 2023, 12:51 AM |

| F592462: image.png | |

| Oct 28 2023, 12:51 AM |

Subscribers

None

- Last Author

- piotrva

- Last Edited

- Oct 28 2023, 12:53 AM